[教程] 在Windows 11上配置DNS over TLS服务 加密查询避免数据泄露

2019年微软官宣Windows 10将支持加密DNS查询 , 彼时微软强调无论是DOH还是DOT后续都会获得支持。

但是由于开发难度不同微软会率先支持DOH功能,因为这可以直接复用现有 HTTPS 基础架构缩短开发周期。

到2020年5月微软发布 Windows 10 vNEXT Build 19628 ,自此版本开始Windows 10正式支持DOH功能。

说好的DOT也会被支持呢?然后就没有然后了,直到两年后的现在,Windows 11 Dev Build 25158版发布。

两种技术都是用于加密DNS请求避免运营商或中间人嗅探用户隐私信息的,主要保护的隐私内容是浏览记录。

至于哪种方式更优秀这里存在争议蓝点网没资格发言,下面引用业界巨佬CloudFlare关于DOH/DOT的说明。

从网络安全角度来说DOT可以说更好些,这允许网络管理员监控和阻止DNS查询 , 例如识别和拦截恶意流量。

DOH将查询隐藏在常规 HTTPS 流量中,这意味着如果不阻止所有HTTPS流量那么无法识别和阻止恶意内容。

因此从隐私角度来说DOH比DOT更有优势 , 尽管管理员拦截恶意流量变得困难 , 但这更有助于保护用户隐私。

如果你想了解在Windows 10/11中配置DOH教程请查阅蓝点网的往期教程:配置Windows 11系统级DOH

DOT功能仅支持Windows 11 Build 25158及以上版本,若您使用的版本低于此版本,则配置后将无法联网。

1.转到系统设置、网络、找到正在使用的网卡例如以太网或者WiFi,点击DNS服务器分配后的编辑进入设置

2.在编辑DNS设置里将自动改成手动,首选/备选DNS设置为1.1.1.1和1.0.0.1,DNS over HTTPS 设置关闭。

笔记:如果你使用IPv6的话记得IPv6的DNS也需要修改:2606:4700:4700::1111 / 2606:4700:4700::1001

笔记:目前同时支持DOH/DOT的公共DNS包括 CloudFlare、Quad9、OPENDNS、Google Public DNS

3.填写无误保存即可,然后网络配置界面会显示里手动设置的服务器地址,后面显示没加密是正常的不要慌。

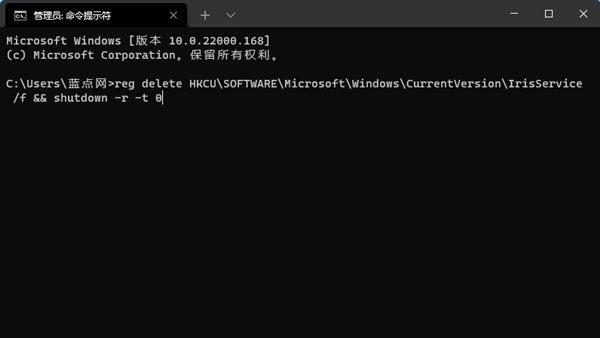

4.是不是超级简单?接下来我们只需要再添加亿点点细节就可以使用,所以请打开管理员模块的命令提示符。

在设置里配置完成后我们打开终端应用使用PowerShell或CMD添加亿点点细节 ,具体可以参考下面的说明。

#开启全局DOT加密 netsh dns add global dot=yes #指定加密服务器设置自动升级 netsh dns add encryption server=1.1.1.1 dothost=: autoupgrade=yes #如果使用其他DNS记得替换1.1.1.1 #最后刷新DNS缓存即可 ipconfig /flushdns

完成细节添加后我们需要打开浏览器测试网络连接,如果能正常打开网站和连接各种服务说明设置已经生效。

以上操作均无需重启系统实时生效,同时如果使用抓包工具可以观察到53端口流量暴跌,853端口流量暴增。

如果配置错误会导致无法正常联网,这时候我们需要继续通过命令行进行排查,具体请参考下面的图文说明。

#首先检查全局配置DOT设置是否已开启 netsh dns show global #如果显示enabled说明已开启 #再次指定全局DOT连接 netsh dns add global dot=yes #最后使用此命令检查加密信息 netsh dns show encryption

如果配置无误的话底部DNS over TLS主机端口会显示853 , 自动升级为yes,UDP回退为no,一致即可联网。

![[教程] 在Windows 11上配置DNS over TLS服务 加密查询避免数据泄露](https://img.lancdn.com/landian/2022/07/94691-1.png)

![[教程] 在Windows 11上配置DNS over TLS服务 加密查询避免数据泄露](https://img.lancdn.com/landian/2022/07/94691-2.png)

![[教程] 在Windows 11上配置DNS over TLS服务 加密查询避免数据泄露](https://img.lancdn.com/landian/2022/07/94691-3.png)

![[教程] 在Windows 11上配置DNS over TLS服务 加密查询避免数据泄露](https://img.lancdn.com/landian/2022/07/94691-4.png)

![[教程] 在Windows 11上配置DNS over TLS服务 加密查询避免数据泄露](https://img.lancdn.com/landian/2022/07/94691-5.png)

![[教程] 在Windows 11上配置DNS over TLS服务 加密查询避免数据泄露](https://img.lancdn.com/landian/2022/07/94691-6.png)

![[脚本] 一键跳过CPU/TPM等硬件要求直装Windows 11各种版本](https://img.lancdn.com/landian/2023/07/99777-1.png)

![[脚本] 一键跳过CPU/TPM等硬件要求直装Windows 11各种版本](https://img.lancdn.com/landian/2023/07/99777-2.png)

![[脚本] 一键跳过CPU/TPM等硬件要求直装Windows 11各种版本](https://img.lancdn.com/landian/2023/07/99777-3.png)

![[脚本] 一键跳过CPU/TPM等硬件要求直装Windows 11各种版本](https://img.lancdn.com/landian/2023/07/99777-5.png)

![[技巧] 为Windows 11 LTSC 2024版安装微软商店实现下载各种应用程序](https://img.lancdn.com/landian/2024/10/106248-T.png)

![[解决方案] 微软承认Windows 11无法正常安装2月更新 出现0x800F0922](https://img.lancdn.com/landian/public/thumb/Windows11T.png)

![[指南] iOS 17可以自动删除验证码短信/邮件 以下是开启方法](https://img.lancdn.com/landian/public/thumb/iOS17T.png)

![[教程] 如何使用Rufus在线下载Windows 10/11镜像刻录U盘](https://img.lancdn.com/landian/2023/01/96634-T.png)

![[教程] ChatGPT还能搜索和发送图片?用这些话术设定后即可使用](https://img.lancdn.com/landian/2023/02/97403-2.png)

![[教程] ChatGPT还能搜索和发送图片?用这些话术设定后即可使用](https://img.lancdn.com/landian/2023/02/97403-3.png)

![[教程] ChatGPT还能搜索和发送图片?用这些话术设定后即可使用](https://img.lancdn.com/landian/2023/02/97403-4.png)

![[教程] ChatGPT还能搜索和发送图片?用这些话术设定后即可使用](https://img.lancdn.com/landian/2023/02/97403-14.png)

![[技巧] 一句简单命令即可绕过Windows 11硬件检查 支持快速升级](https://img.lancdn.com/landian/2023/10/100564-T.png)