谷歌设备认证封杀部分自定义ROM的内核 目前PIF项目发布更新进行应对

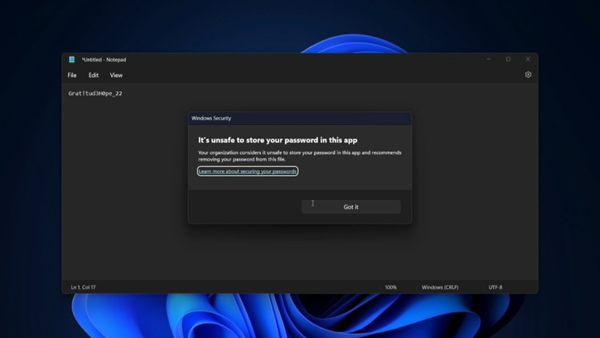

谷歌设备认证即 Google Play Integrity,这是谷歌用来识别设备已经通过谷歌认证的一种机制,正常情况下 OEM 在推出新机型前需要找谷歌认证,认证后才能安装使用 Google Play 等服务。

PlayIntergrityFix (即 PIF) 是一个开源项目,用来解决刷机尤其是使用第三方 ROM 导致设备无法通过认证的问题。

据 PIF 项目最新的讨论,谷歌最近突然将某些自定义 ROM 使用的自定义内核加入黑名单导致这些设备无法通过认证,谷歌将某些内核使用的字符串给拉黑了,主要是 Slutan 和 Sultan (不区分大小写)。

针对这个问题 PIF 项目已经推出了 15.4 版,这个新版本解决了内核认证问题,当然对于 ROM 开发者来说也很简单,换个名称就行了。

不过对使用自定义内核的用户来说这也算是个提醒,那就是谷歌偶尔会变更一些东西导致影响用户的使用,例如突然掉认证了某些应用程序可能会无法正常使用。

你可以在这里下载 PIF 15.4 版:https://github.com/chiteroman/PlayIntegrityFix/releases

更新日志:

通过 uname 钩子伪造内核发布名称

针对 Xiaomi.eu 的伪装引用现在可以正确替换

修复了 BUILD_ID/ID 伪装代码

添加了来自 @osm0sis 分支的 DEVICE_INITIAL_SDK_INT 伪装支持

采用 Zygisk 新方法伪造 Java 字段

因为某些问题,使用 Dobby 代替 ShadowHook